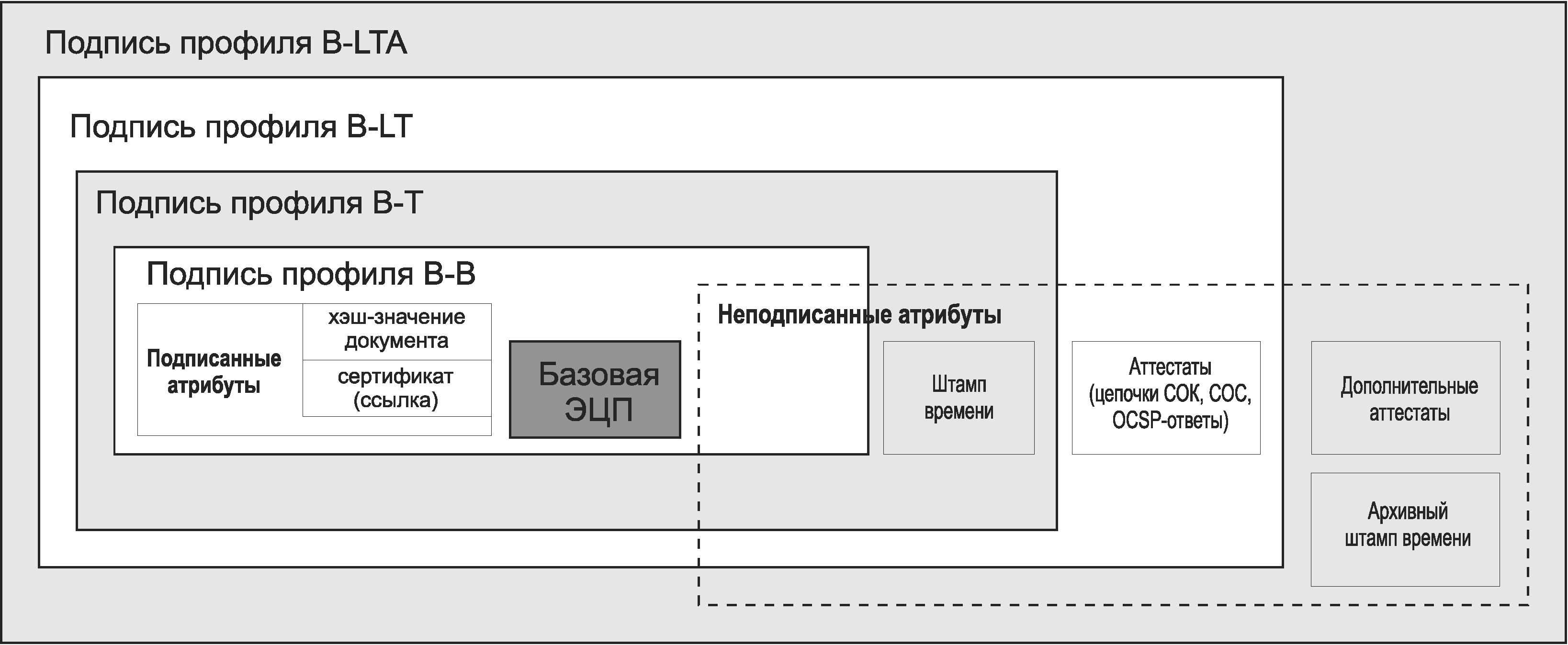

Расширенная ЭЦП[продолжение, предыдущая часть] Электронная цифровая подпись (ЭЦП) предназначена для контроля целостности и подлинности сообщений. Автор сообщения использует свой личный ключ для выработки ЭЦП, а связанный с личным ключом открытый ключ используется другими сторонами для проверки ЭЦП. При правильном управлении ключами корректность проверяемой подписи означает, что она была выработана владельцем личного ключа и после этого сообщение не изменялось. Только владелец личного ключа может выработать корректную ЭЦП, что не позволяет ему отказаться от авторства сообщения и может быть использовано другими сторонами для доказательства такого авторства. Мы привели цитату из СТБ 34.101.45 (Bign). Кратко сказанное означает, что ЭЦП – это доказательство целостности и подлинности сообщения (документа). Доказательство, от которого нельзя отказаться. В современной криптографии имеется разветвленная система доказательств различных фактов и свойств. От доказательства хранения файла на облачном сервере до доказательства вычислительной работы (proof-of-work) в Bitcoin. ЭЦП строится как доказательство владения личным ключом применительно к подписываемому документу. Во многих случаях, одним из которых является Bign, ЭЦП – это доказательство с нулевым разглашением: подпись не содержит информации о личном ключе. Личный ключ – это уникальный идентификатор подписанта в цифровом мире, открытый ключ – это ссылка на личный. Фраза "при правильном управлении ключами" из приведенной цитаты очень важна. Противнику не обязательно атаковать алгоритмы ЭЦП, самостоятельно строя доказательства. Противнику достаточно подменить ссылку на личный ключ. Примером "правильного управления ключами" являются инфраструктуры открытых ключей, которые мы рассмотрели в первой части. В ИОК открытый ключ подписанта распространяется в виде сертификата, и этот сертификат сопровождается чередой справок, которые мы назвали аттестатами.Фактически, набор аттестатов также является доказательством – доказательством действительности сертификата подписанта. Чтобы проверка ЭЦП не вызывала трудностей, аттестаты или, по крайней мере, ссылки на них следует прикладывать к подписи. Базовая подпись превращается в расширенную (РЭЦП). Флагманом по внедрению РЭЦП является уже упомянутый Европейский институт телекоммуникационных стандартов (ETSI). ETSI разработал внушительный пакет нормативных документов, определяющих семантику и синтаксис РЭЦП. В документах ETSI расширенная подпись обозначается аббревиатурой AdES (Advanced Electronic Signature). Семантика – это содержание, синтаксис – правила кодирования содержания или, другими словами, его формат. Документы ETSI определяют 3 основных формата: CAdES (на основе АСН.1 и CMS, см. СТБ 34.101.23), XAdES (на основе XML, точнее XML-DSig) и PAdES (подпись PDF-файлов). Мы объединили 10 документов ETSI и подготовили проект стандарта с рабочим названием СТБ 34.101.ades. Идет речь об 1 документе по процессам выработки и проверки подписи, 2 документах по формату CAdES, 2 – по формату XAdES и еще 5 по формату PAdES. Поговорим о семантике. РЭЦП организуется как контейнер, который, кроме базовой ЭЦП, содержит атрибуты. РЭЦП встраивается в документ (вложенная подпись), включает документ (обертывающая подпись) или хранится отдельно от него (отделенная подпись). Атрибуты могут быть подписанными и неподписанными. РЭЦП контролирует целостность и подлинность подписанных атрибутов. Фактически сам документ представляется такими атрибутами – идентификатором алгоритма хэширования и хэш-значением, полученным с помощью этого алгоритма. Примеры других подписанных атрибутов – тип документа, время подписи, сертификат подписанта. Неподписанные атрибуты – это, как правило, аттестаты, которые используются при проверке подписи. Примеры неподписанных атрибутов – цепочка сертификатов, список отозванных сертификатов, ссылка на цепочку или список, штамп времени. В зависимости от ситуации, т.е. нужд конкретной информационной системы, в РЭЦП могут включаться те или иные атрибуты. Перечень обязательных и рекомендуемых атрибутов, правила их формирования и разбора описываются профилями атрибутов. Основные профили – это B-B (базовый), B-T (контроль времени подписи), B-LT (долгосрочный), B-LTA (долгосрочный архивный). Основные профили схематично изображены на следующем рисунке.

Профили последовательно расширяют друг друга. Профиль B-T дополняет профиль B-B штампами времени. Профиль B-LT обязывает добавлять в РЭЦП все сертификаты, задействованные прямо или косвенно, вместе с информацией об их текущем статусе. Профиль B-LTA требует включения штампа времени от всех атрибутов профиля B-LT. Штамп подтверждает корректность всех предъявленных (в момент постановки штампа) аттестатов. Вырабатывая штампы периодически (например, ежегодно) и используя при этом сохранившие стойкость криптографические алгоритмы, можно обеспечить надежное архивное хранение электронных документов даже при снижении стойкости первоначальных алгоритмов. Добавление к РЭЦП новых атрибутов-аттестатов называется дополнением подписи. Процесс дополнения расширяет стандартные процессы выработки и проверки подписи. Дополнение может выполнять как подписант, так и верификатор. Например, служба хранения при архивировании РЭЦП может проверить подпись, а затем, в случае успеха, добавить к ней еще один штамп времени. |

Новости

30.12.2025

О награждении Ю.С. Харина

15.10.2025

25 лет НИИ ППМИ

17.06.2025

Digital Expo 2025

16.05.2025

XХX научно-практическая конференция

19.12.2024

Выборы Президента Республики Беларусь

12.12.2024

Награждение победителей конкурса

10.12.2024

Визит Министра образования

21.10.2024

Создание сектора КБ

07.05.2024

Защита диссертации

|