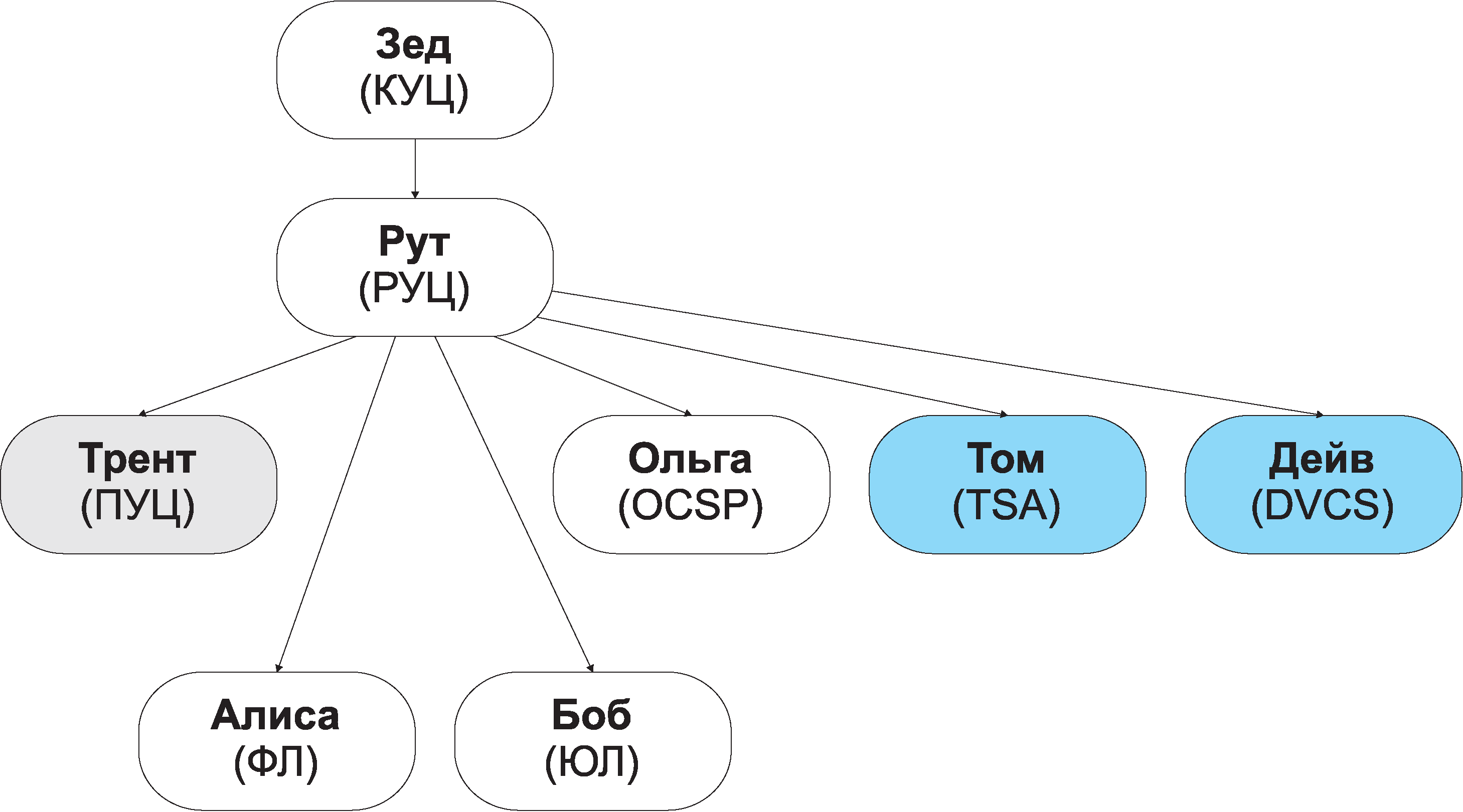

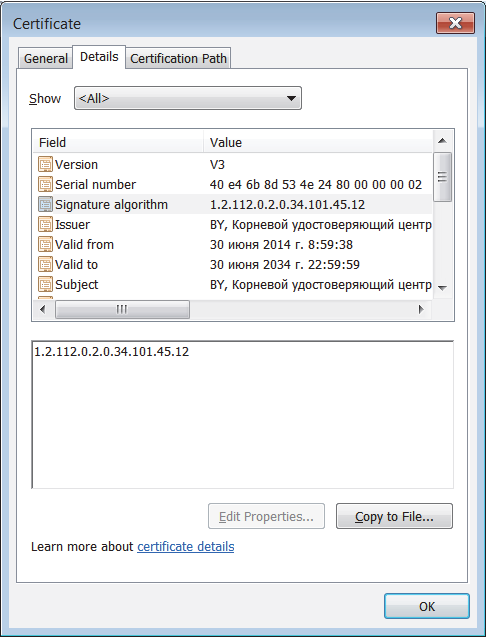

ГосСУОКАхиллесовой пятой криптографии с открытыми ключами является, по выражению В. Столлингса, управление этими самыми ключами. Ключи должны распространяться по так называемым аутентифицированным каналам связи (АКС): получатель Боб должен иметь возможность проверить, что ключ отправлен Алисой (подлинность) и что ключ не был изменен во время передачи (целостность). Важно, что Алисе и Бобу не нужен дорогостоящий секретный канал связи (СКС), который дополнительно обеспечивает конфиденциальность ключей. Отказ от СКС в пользу АКС и есть суть революции, состоявшейся в криптографии в 1970-х годах. Революцию начали У. Диффи и М. Хеллман, продолжили разработчики RSA. И протокол Диффи – Хеллмана, и криптосистема RSA фактически являются инструментами поднятия АКС до СКС. Не следует понимать АКС буквально. Это не физический канал связи, а скорее интерфейс, концепция. Для организации АКС Алиса и Боб прибегают к сервисам, которые принято называть услугами доверия. Сервисы предоставляют специальные службы (центры, серверы) – поставщики услуг доверия. Последний термин является калькой с английского Trust Service Provider. Интересно, что англоязычный термин претерпел несколько транформаций. Прежде было принято говорить Trusted Service Provider (доверенный поставщик услуг), а еще раньше – Trusted Third Party (третья доверенная сторона). Термин Trust Service Provider кажется наиболее удачным. Действительно, речь идет об услуге доверия, а не о доверии к службе. Совокупность поставщиков услуг доверия называется инфраструктурой открытых ключей (ИОК). ИОК могут быть корпоративными, ведомственными, государственными. В нашей стране государственная ИОК называется ГосСУОК – Государственная система управления открытыми ключами. Она функционирует с 2014 года. Ее оператором является Национальный центр электронных услуг. Главные поставщики услуг доверия – это удостоверяющие центры (УЦ). Они выпускают сертификаты, обертывающие открытые ключи Алисы и Боба. Сертификаты подписываются центрами, открытые ключи центров погружаются в сертификаты других центров, и так далее. Центры организованы иерархически. На следующем рисунке представлена примерная топология ГосСУОК. Имеется корневой УЦ (Зед), республиканский УЦ (Рут), подчиненные УЦ (один из них Трент). Обычно Алиса (физлицо) и Боб (юрлицо) получают сертификаты у Трента. Но в ГосСУОК услуги Трента пока не развиты, и сертификаты напрямую выдает Рут. Сертификат КУЦ имеет следующий вид:

Это самоподписанный сертификат – он выпущен КУЦ для КУЦ, причем открытый ключ сертификата совпадает с открытым ключом подписи. Сертификат выпущен на 20 лет, ближе к окончанию срока действия он будет заменен на новый. Этот сертификат будет уже не самоподписанным, а самовыпущенным: новый открытый ключ будет подписан на старом личном ключе. В сертификате указан идентификатор алгоритмов выработки и проверки подписи. Это алгоритмы bign-with-hbelt, определенные в СТБ 34.101.45. В алгоритмах используются долговременные параметры bign-curve256v1. Параметры определяет группу точек эллиптической кривой астрономически большого порядка q = 115792089237316195423570985008687907853218625362177255134934233029367509640711. Кривая выбрана так, что для компрометации подписи (например, определения личного ключа по открытому) требуется выполнить порядка q½ ≈ 2128 операций. Такой объем вычислений по одним оценкам потребует не менее 30 лет работы крупных государственных криптоаналитических агенств, а по другим – вообще недостижим (не хватит всей энергии Вселенной). Личный ключ КУЦ не покидает границ специального аппаратного устройства (HSM), которое выпускает сертификаты. Сразу после генерации ключ был разделен на 5 частей с помощью алгоритмов СТБ 34.101.60. Полученные в результате частичные секреты хранятся в разных местах. В случае сбоя HSM личный ключ может быть восстановлен по любым 3 частям из 5. При этом любые 2 частичных секрета не позволяют получить никакой информации о личным ключе. Криптографическая подсистема РУЦ организована так же, как подсистема КУЦ. РУЦ массово выпускает сертификаты, в то время как КУЦ выпускает сертификаты фактически только для РУЦ. Тем не менее, КУЦ имеет важное значение: любой другой сертификат ГосСУОК можно связать цепочкой промежуточных сертификатов с сертификатом КУЦ. Сертификат КУЦ является точкой или, как еще говорят, якорем доверия. На первом рисунке, кроме УЦ, имеются и другие поставщики услуг доверия: Ольга, Том и Дейв. О них мы поговорим в следующей части. |

Новости

30.12.2025

О награждении Ю.С. Харина

15.10.2025

25 лет НИИ ППМИ

17.06.2025

Digital Expo 2025

16.05.2025

XХX научно-практическая конференция

19.12.2024

Выборы Президента Республики Беларусь

12.12.2024

Награждение победителей конкурса

10.12.2024

Визит Министра образования

21.10.2024

Создание сектора КБ

07.05.2024

Защита диссертации

|